Angriffe auf Linux-Rechner nehmen zu

Celia CatalánAktie

Heute werden wir den Trend der Angriffe unter Linux kommentieren

Die kürzlich im Kasperski-Bericht „ Exploits and Vulnerabilities in Q1 2024 “ bereitgestellten Daten deuten darauf hin, dass die Ausnutzung von Schwachstellen für Linux-Betriebssysteme einen wachsenden Trend aufweist, der sich offenbar nicht verlangsamt.

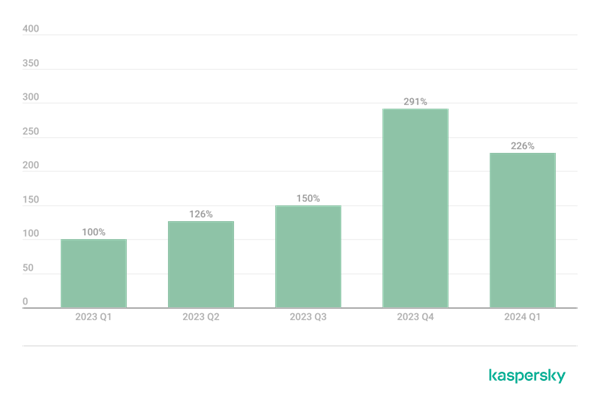

Diese Daten zeigen Computer, die durch Kasperski-Produkte geschützt sind, und zeigen, wie Exploits auf Linux-Computern in den letzten Jahren zugenommen haben, während Exploits auf Windows-Computern konstant bleiben. Legt man die Daten aus dem 1. Quartal 2023 zugrunde, hat sich die Anzahl der Angriffe im letzten 1. Quartal 2024 um das 2,26-fache erhöht.

Anzahl der Linux-Benutzer, die Angriffe erlitten haben:

Anzahl der Windows-Benutzer, die Angriffe erlitten haben:

Öffentliche Verfügbarkeit von Exploits

Kasperskis Analyse überrascht mit der Verfügbarkeit von Exploits, und die Veröffentlichung von PoCs oder direkt des einsatzbereiten Exploits ist hoch. Anhand der Daten zu den betriebssystemunabhängig registrierten Schwachstellen lässt sich erkennen, dass der Anteil der Exploit-Veröffentlichungen hoch ist, während gleichzeitig der Anteil der kritischen Schwachstellen steigt. Diese Kombination aus Verfügbarkeit von Exploits und Kritikalität von Schwachstellen ist einer der Gründe, die die Zunahme von Exploits rechtfertigen können. Wie in der folgenden Grafik zu sehen ist:

Arten von Exploits

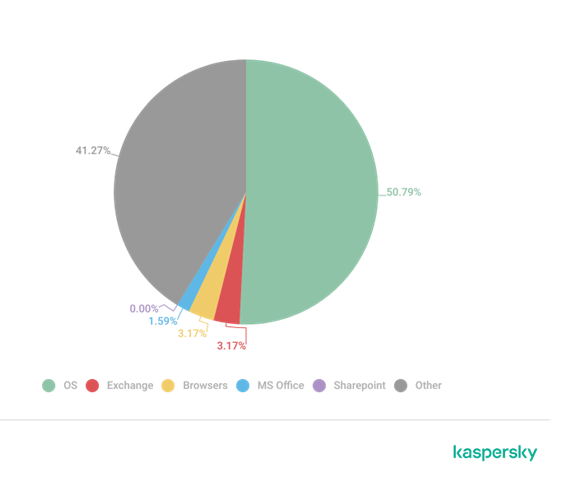

Der Bericht hebt mehrere Plattformen hervor, auf denen das Interesse der Angreifer am größten ist und auf denen mehr Exploits veröffentlicht werden. Mehr als die Hälfte der Exploits nutzt Schwachstellen des Betriebssystems aus, da es sich hierbei um die Hauptzielplattform handelt. Andere richten sich an:

• Browser

• Betriebssysteme (Windows, Linux, macOS)

• Microsoft Exchange-Server und ihre Komponenten

• Microsoft SharePoint-Server und ihre Komponenten

• Microsoft Office-Suite

• Andere Anwendungen

Verteilung von Exploits für kritische Schwachstellen nach Plattform, Daten vom 1. Quartal 2024

Schlussfolgerungen

Schwachstellen im Betriebssystem stehen im Mittelpunkt von Exploits und sind daher diejenigen, die für Angreifer am interessantesten sind. Dies, zusammen mit der wachsenden Zahl veröffentlichter kritischer Schwachstellen und der hohen Verfügbarkeit gebrauchsfertiger Exploits, verschärft die Situation und verleiht dem Risikomanagement noch mehr Bedeutung. Einer der aktuellen Trends innerhalb dieses Managements ist die zunehmende Ausnutzung von Schwachstellen in Linux. Dies ist ein weiteres Beispiel für die Bedeutung der Ausweitung der Cybersicherheit und ihrer übergreifenden Anwendung auf alle betroffenen Komponenten.

Daniel Rico , Cybersicherheitsanalyst bei Grupo Zerolynx .